микропроцессорная защита сетей

Микропроцессорная защита сетей – звучит, конечно, технично. Но часто это больше маркетинговый термин, чем реальная гарантия безопасности. Встречаются проекты, где тонны денег вкладываются в 'умную защиту', а потом первые же серьезные попытки взлома ломают все планы. С чего начать, как не утонуть в море возможностей и как избежать типичных ошибок – вот что хотелось бы раскрыть в этой статье. Говорить о совершенстве не буду, это недостижимо. Только о практике, о том, что действительно работает, а что – нет.

Что такое реальная защита и почему 'микропроцессорная' не всегда равна безопасности?

Многие компании выбирают системы, обещающие автоматическое обнаружение и блокировку атак, используя микропроцессор для анализа трафика и принятия решений. Вроде бы логично: быстрый процессор – быстрая реакция, значит, защита эффективнее. Однако, скорость – это не главное. Важнее качество анализа. Многие решения полагаются на сигнатурный анализ – поиск известных паттернов атак. Это, безусловно, полезно, но не позволяет бороться с новыми, неизвестными угрозами. И вот тут в игру вступает машинное обучение, но и оно не панацея. Обучение модели требует огромного объема данных, а их получение – сложный и затратный процесс. И даже с хорошим обучением, существуют способы обхода этих систем.

Возьмем, к примеру, ситуацию с DDoS-атаками. Системы, основанные только на микропроцессорном анализе трафика, часто не справляются с современными, распределенными атаками, которые маскируются под легитимный трафик. Нужно гораздо больше, чем просто быстро обрабатывать пакеты. Нужен контекст, понимание поведения сети в целом, способность выявлять аномалии, отличные от стандартных.

Практический опыт: Один из типичных 'провалов'

Недавно работали над проектом для одного из промышленных предприятий. Заказали систему микропроцессорной защиты сетей с обещаниями мгновенной блокировки вредоносного трафика. В первые недели все работало как часы – не было никаких инцидентов. Но потом, внезапно, начались проблемы с производительностью. Выяснилось, что система блокировала не только вредоносный трафик, но и легитимный, блокируя соединения между отдельными подразделениями предприятия. Пришлось потратить кучу времени на настройку исключений, на точную калибровку параметров фильтрации. И это лишь одна из проблем. К тому же, из-за постоянных 'ложных срабатываний', администраторы устали от постоянных оповещений, что, в конечном счете, снижало эффективность системы.

Причина, как оказалось, заключалась в неправильном подборе алгоритмов и недостаточном обучении системы на специфических для предприятия сетевых паттернах. Система не понимала, что такое 'нормальный' трафик в их сети, и воспринимала все отклонения как подозрительные. Это хороший пример того, что 'умные' системы тоже требуют тонкой настройки и понимания специфики инфраструктуры.

Интеграция с другими решениями: ключ к более эффективной защите

Я всегда считал, что микропроцессорная защита сетей – это лишь один из элементов общей системы безопасности. Ее нужно интегрировать с другими решениями: файерволами, системами обнаружения вторжений (IDS), системами управления инцидентами безопасности (SIEM). Только тогда можно создать действительно надежную защиту.

Например, если система микропроцессорная защита сетей обнаружила подозрительный трафик, она может передать информацию в SIEM для дальнейшего анализа. SIEM, в свою очередь, может сопоставить этот трафик с информацией из других источников (например, из журналов событий серверов и сетевого оборудования) и определить, является ли это серьезной угрозой.

Также важно использовать решения, которые позволяют автоматизировать процесс реагирования на инциденты. Например, система может автоматически блокировать IP-адрес, с которого пришел вредоносный трафик, или изолировать зараженный хост от сети. Иногда просто блокировка трафика недостаточна – нужно провести более глубокий анализ системы и удалить вредоносное ПО.

Какие альтернативы существуют? Обзор современных подходов

Помимо традиционных микропроцессорных решений, сейчас активно развиваются и другие подходы. Например, использование API для интеграции с облачными сервисами защиты от DDoS-атак. Это позволяет быстро масштабировать защиту в случае возникновения атаки. Еще один перспективный тренд – использование искусственного интеллекта для анализа трафика и выявления аномалий. Однако, и здесь важно помнить, что ИИ – это не волшебная палочка, и его нужно правильно настроить и обучить.

Считаю, что важным аспектом является проактивная защита. Недостаточно просто реагировать на атаки, нужно постоянно искать новые уязвимости и устранять их. Регулярное тестирование на проникновение, анализ уязвимостей и обучение персонала – это инвестиции в безопасность, которые окупаются.

Рекомендации: Что нужно учитывать при выборе решения?

Перед выбором микропроцессорной защиты сетей необходимо четко определить свои потребности и бюджет. Важно учитывать размер сети, количество пользователей, типы используемых приложений и уровень риска. Не стоит слепо доверять маркетинговым обещаниям – нужно тщательно изучать технические характеристики и результаты тестирования.

Также важно обращать внимание на простоту настройки и управления системой. Сложные системы требуют квалифицированного персонала для обслуживания. В идеале, решение должно быть максимально автоматизированным и требовать минимального участия администратора. Компания ООО Вэньчжоу Хуаи Интернэшнл Трейд, как производитель и поставщик электрооборудования, предлагает решения, ориентированные на надежность и безопасность, в том числе и для защиты сетевой инфраструктуры. [https://www.hipowering.ru/](https://www.hipowering.ru/)

В заключение хочу сказать, что микропроцессорная защита сетей – это важный инструмент, но не панацея. Для обеспечения надежной безопасности необходимо использовать комплексный подход, который включает в себя не только технические решения, но и организационные меры.

Реальные кейсы применения в промышленной сфере

В частности, в производственных средах особенно критично обеспечение бесперебойной работы сети. Задержки или простои могут привести к огромным финансовым потерям. Поэтому, решения для защиты микропроцессорной защиты сетей должны быть максимально надежными и устойчивыми к сбоям.

Мы успешно реализовали проект для одного из крупнейших предприятий машиностроения. Их сеть подвергалась регулярным попыткам несанкционированного доступа и DDoS-атакам. Мы интегрировали систему микропроцессорной защиты сетей с существующими решениями безопасности и настроили ее на автоматическое реагирование на инциденты. В результате, успешно предотвратили несколько серьезных атак и снизили риск потери данных.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

TG3-35Q 260×260×450 Изоляционная втулка

TG3-35Q 260×260×450 Изоляционная втулка -

10кВ объединенный изолятор 630А~1250А

10кВ объединенный изолятор 630А~1250А -

CH3-40.5кВ Контактная камера ABB

CH3-40.5кВ Контактная камера ABB -

JS2-10Q 1600А~4000А Изоляционный цилиндр VS1

JS2-10Q 1600А~4000А Изоляционный цилиндр VS1 -

VBR1-24 Высоковольтный вакуумный выключатель переменного тока для внутренней установки

VBR1-24 Высоковольтный вакуумный выключатель переменного тока для внутренней установки -

KYH1-24 Комплектное распределительное устройство переменного тока выкатного исполнения в металлической оболочке для внутренней установки

KYH1-24 Комплектное распределительное устройство переменного тока выкатного исполнения в металлической оболочке для внутренней установки -

4000А Контактный рычаг Материал: латунь T2

4000А Контактный рычаг Материал: латунь T2 -

JN15(A)-12, 24, 40.5 Высоковольтное заземляющее устройство переменного тока для внутренней установки

JN15(A)-12, 24, 40.5 Высоковольтное заземляющее устройство переменного тока для внутренней установки -

FZW39-27.5 Железнодорожный выключатель с размыканием под нагрузкой

FZW39-27.5 Железнодорожный выключатель с размыканием под нагрузкой -

GC5-630А (12 пластин) Лепестковый контакт

GC5-630А (12 пластин) Лепестковый контакт -

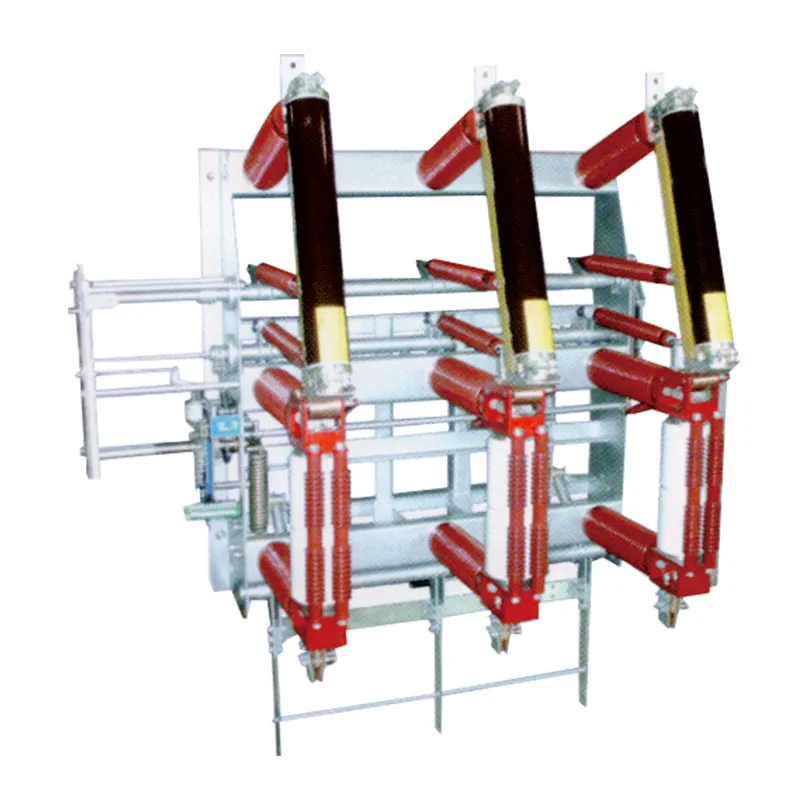

FZ(R)N21-40.5(D) Высоковольтная комбинация вакуумного выключателя нагрузки и предохранителя переменного тока для внутренней установки

FZ(R)N21-40.5(D) Высоковольтная комбинация вакуумного выключателя нагрузки и предохранителя переменного тока для внутренней установки -

BTZH1-12 Интеллектуальная трансформаторная подстанция шкафного типа для дистанционного управления питанием выделенных пассажирских линий

BTZH1-12 Интеллектуальная трансформаторная подстанция шкафного типа для дистанционного управления питанием выделенных пассажирских линий